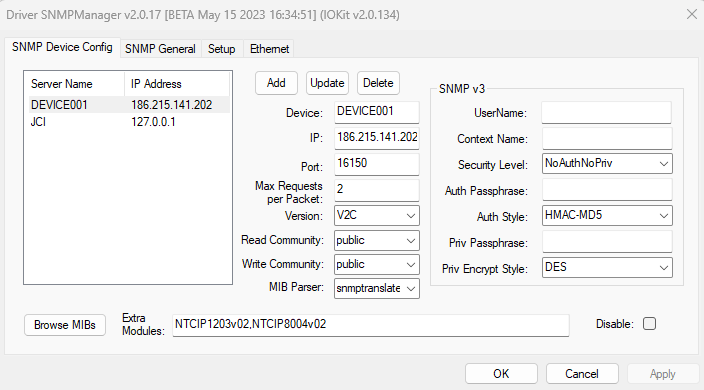

Selecione a aba SNMP Device Config para configurar os Agentes ou dispositivos, conforme a figura a seguir.

Aba SNMP Device Config

As opções disponíveis nesta aba estão descritas na tabela a seguir.

Opções disponíveis na aba SNMP Device Config

Opção |

Descrição |

|---|---|

Add |

Adiciona um dispositivo ou Agente |

Update |

Atualiza as configurações para o dispositivo ou Agente selecionado. Alterações realizadas sem a confirmação através desta opção são descartadas |

Delete |

Remove o dispositivo ou Agente selecionado |

Device |

Nome simbólico de um dispositivo ou Agente. Este nome é utilizado apenas para identificar um dispositivo para este Driver, mapeando-o para o endereço IP e a porta UDP/IP configurados nas opções IP e Port, respectivamente, além de outras configurações |

IP |

Informa o endereço IP de um Agente |

Port |

Informa a porta UDP/IP onde um Agente espera por uma conexão. A porta UDP/IP padrão é a 161, mas alguns equipamentos ou simuladores podem usar outras portas UDP/IP |

Max Requests per Packet |

Quantidade máxima de pedidos de variáveis, ou OIDs, a serem realizados em uma única mensagem para um Agente. Quanto maior o número de pedidos que possam ser realizados a cada comunicação, mais rápida e eficiente é a varredura geral das variáveis configuradas para um equipamento. NOTA: As variáveis que não são declaradas para recepção exclusiva de Traps utilizam o método de polling, respeitando sempre o número máximo de variáveis a cada pedido. Consulte o tópico Referência de Tags para mais informações |

Version |

Versão do protocolo SNMP usada por um Agente. Atualmente este Driver suporta as versões V1, V2C e V3 |

Texto usado como parâmetro nas mensagens SNMP para indicar o grupo ou comunidade de variáveis ao qual um pedido pertence. A comunidade mais usual é a pública (public), mas também podem existir variáveis da comunidade privada (private) ou outras criadas por outras empresas ou usuários. Neste caso, digite o nome de uma comunidade. No caso de se utilizar mais de uma comunidade, os nomes devem ser separadas por ponto e vírgula, como por exemplo "public;communityA;communityB". A comunidade que é usada para cada Tag, que só pode ser uma, é definida pelo parâmetro N2, em que o valor 0 (zero) é a primeira comunidade desta lista, o valor 1 (um) é a segunda comunidade desta lista e assim por diante |

|

Informe a comunidade padrão que é usada para escrita. Só é aceito um valor de comunidade para escrita |

|

Até a versão 2.0.21, este Driver utilizava apenas o interpretador smidump para arquivos no formato MIB, gerando a visualização dos Tags que podem ser importados para uma aplicação pelo Tag Browser. A partir da versão 2.0.22, também é possível usar o interpretador snmptranslate, que pode gerar resultados diferentes dependendo do arquivo no formato MIB |

|

Browse MIBs |

Abre uma caixa de diálogo para selecionar arquivos no formato MIB para importação e que fornecem padrões de Tags |

Extra Modules |

Lista dos módulos importados usando a opção Browse MIBs |

Disable |

Desabilita este dispositivo, não estabelecendo comunicação com este Driver ao iniciar, e também esconde um Agente na lista de dispositivos da janela Tag Browser |

SNMP v3 - UserName |

Nome de usuário a ser utilizado quando a versão selecionada é V3. Deve ser compatível com o nome de usuário definido em um Agente |

SNMP v3 - Context Name |

Nome de contexto a ser utilizado quando a versão selecionada é V3. Deve ser compatível com o nome de contexto definido em um Agente |

SNMP v3 - Security Level |

Define as opções de autenticação e privacidade. A opção de autenticação utiliza um mecanismo de verificação (hash) para saber se uma mensagem não foi alterada no processo de transmissão. A opção de privacidade significa que, além da autenticação, os dados estão criptografados e portanto não visíveis para quem observa a comunicação. Só é possível ter privacidade se há autenticação, por isto as opções possíveis são NoAuthNoPriv: Não há nenhuma funcionalidade de segurança e o protocolo se comporta de forma similar à versão V2C, AuthNoPriv: Utiliza autenticação sem privacidade ou AuthPriv: Utiliza autenticação e privacidade |

SNMP v3 - Auth Passphrase |

Informa a senha utilizada para a autenticação. Esta senha deve coincidir com a senha definida em um Agente |

SNMP v3 - Auth Style |

Algoritmo para autenticação. Este algoritmo é usado também para transformar as senhas de autenticação e de privacidade em uma chave privada, de forma a não expor esta senha em formato de texto. As opções disponíveis são HMAC-MD5, HMAC-SHA1-96 ou HMAC-SHA2-256 |

SNMP v3 - Priv Passphrase |

Informa a senha utilizada para a privacidade. Esta senha deve coincidir com a senha definida em um Agente |

SNMP v3 - Priv Encrypt Style |

Algoritmo para criptografia. As opções disponíveis são DES, 3DES, AES128, AES196 ou AES256 |

Informações Importantes sobre Algoritmos de Autenticação e Criptografia no Protocolo SNMP V3

Atualmente a especificação oficial do protocolo SNMP define o uso apenas dos algoritmos MD5 e SHA1-96 para autenticação e os algoritmos DES e AES128 para criptografia. Entretanto, com o tempo novos algoritmos foram desenvolvidos e que utilizam chaves maiores para evitar a violação da comunicação, como por exemplo utilizando o método de força bruta, e muitos fabricantes adotam por conta própria estes novos algoritmos.

No caso de selecionar uma opção de autenticação que gere uma chave menor que o mínimo necessário para um algoritmo de criptografia, este Driver utiliza um método de extensão de chave, descrito no documento Extension to the User-Based Security Model (USM) to Support Triple-DES EDE in "Outside" CBC Mode e utilizado pela Cisco e outros fabricantes. Note que este mecanismo não é utilizado quando a autenticação é igual a SHA2-256, pois esta autenticação já produz uma chave de tamanho adequado. As tabelas a seguir contêm os tamanhos padrão de chaves para cada algoritmo de criptografia.

Tamanhos de chaves de autenticação

Autenticação |

Tamanho |

|---|---|

MD5 |

16 bytes |

SHA1-96 |

20 bytes |

SHA2-256 |

32 bytes |

Tamanhos de chaves de criptografia

Criptografia |

Tamanho |

|---|---|

DES |

Necessita de uma chave de 16 bytes |

3DES |

Necessita de uma chave de 32 bytes |

AES128, AES192 e AES256 |

Necessitam de chaves de 16, 24 e 32 bytes, respectivamente |

Portanto, ao selecionar a opção de autenticação MD5 e a opção de criptografia 3DES, o algoritmo estende a chave automaticamente de 16 para 32 bytes.

Arquivos MIB

Os Tags de um Agente podem ser criados importando arquivos no formato MIB (Management Information Base), obtidos de domínio público e padronizados conforme as normas IETF, IRTF e IANA, entre outras, ou fornecidos pelos fabricantes dos Agentes e dos equipamentos.

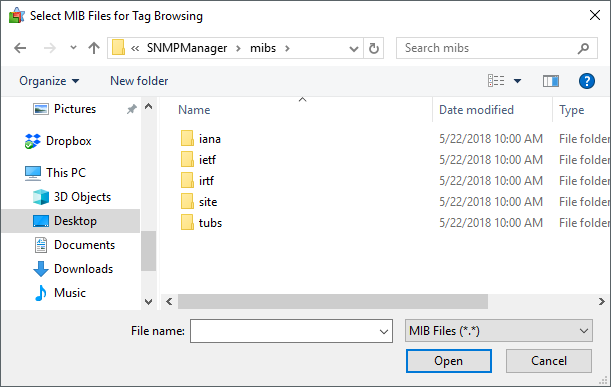

Clique em Browse MIBs para abrir uma caixa de diálogo para selecionar arquivos no formato MIB para importação. Após selecionar os arquivos, cria-se uma entrada na seção de declaração de dispositivos correspondendo a um Agente, além de uma pasta na janela Tag Browser contendo todos os Tags identificados.

Junto com este Driver é fornecida uma pasta mibs com um conjunto bastante completo e atualizado de arquivos no formato MIB padrão, conforme mostrado na figura a seguir.

Janela de seleção de arquivos no formato MIB

Caso seja necessário importar arquivos no formato MIB fornecidos por fabricantes de equipamentos ou por terceiros, estes devem obrigatoriamente ser copiados para a pasta mibs/site.

Para que esta importação aconteça, cada arquivo no formato MIB deve ter exatamente o mesmo nome do módulo que este arquivo contém, ou seja, o nome encontrado antes da palavra-chave DEFINITIONS no início deste arquivo, sem nenhuma extensão ou caracteres adicionais.

Após a seleção dos arquivos no formato MIB, a importação é executada e, se bem-sucedida, a lista Extra Modules do equipamento selecionado é acrescida dos novos módulos, como uma lista separada por ponto e vírgula. Esta operação equivale a editar manualmente esta lista e clicar em Update.

Estes módulos estão disponíveis na janela Tag Browser do Elipse E3, Elipse Power ou Elipse Water como pastas contendo todos os objetos importados e mantendo a hierarquia de módulos, nós, tabelas, linhas, colunas, grupos, notificações e escalares de cada arquivo no formato MIB em cada dispositivo.

NOTA |

Para adicionar um mesmo arquivo no formato MIB em vários equipamentos, acrescente este arquivo na opção Extra Modules de cada um destes Agentes. |

O processo de importação disponibiliza os Tags com os parâmetros descritos na tabela a seguir.

Parâmetros de Tags do processo de importação

Parâmetro |

Descrição |

|---|---|

Name |

Nome simbólico padrão de um escalar ou coluna de tabela, conforme obtido de um arquivo no formato MIB |

ParamDevice |

Nome do Agente definido pelo usuário na lista de equipamentos ou Agentes |

ParamItem |

Valor numérico padrão do endereço OID (Object Identifier) já no formato ASN.1 (Abstract Syntax Notation), usado pelo protocolo SNMP e obtido de um arquivo no formato MIB |

Quando um Tag referencia um objeto escalar, ou seja, uma instância simples, o endereço OID tem o final ".0". Quando um Tag representa uma coluna de uma tabela, este Tag é criado com um índice padrão 1 (um), indicado por colchetes, ou seja, [1].

As tabelas no protocolo SNMP podem conter n linhas. Os Tags, que são as colunas, são portanto criados com o endereço da linha 1 (um) por padrão. No caso de Tags para outras linhas, modifique o índice ou criar cópias de um Tag apontando para outros índices, conforme os exemplos a seguir.

'Tag padrão para uma coluna chamada lldpPortNum:

lldpPortNum.1 = 1.0.8802.1.1.2.1.3.7.1.1[1]

'Para Tags para outras linhas, podem ser criadas cópias:

lldpPortNum.0 = 1.0.8802.1.1.2.1.3.7.1.1[0]

lldpPortNum.2 = 1.0.8802.1.1.2.1.3.7.1.1[2]

lldpPortNum.3 = 1.0.8802.1.1.2.1.3.7.1.1[3]

Caso uma tabela não contenha uma determinada célula, a qualidade deste Tag é configurada como Ruim.